B - Sécurité des objets connectés

Connecter des objets à Internet les rend accessibles à distance, souvent de manière invisible pour leurs propriétaires. Un objet connecté peut ainsi être localisé, interrogé ou contrôlé depuis n'importe quel point du globe, sans que son utilisateur en ait conscience. Cette ouverture expose à des risques de cybersécurité majeurs.

Pour bien comprendre ces risques, il faut d'abord distinguer deux notions proches mais différentes :

La sûreté concerne la prévention des défauts accidentels. Un système sûr est conçu pour fonctionner correctement même en cas de panne matérielle ou d'erreur de conception. C'est une question de fiabilité.

La sécurité concerne la résistance aux attaques volontaires. Un système sécurisé est conçu pour repousser les tentatives de piratage, d'intrusion ou de sabotage.

Pour les systèmes dits critiques (avionique, spatial, nucléaire, ferroviaire), des normes extrêmement strictes et des tests poussés garantissent un haut niveau de sûreté. Ces systèmes sont développés sur des années, validés étape par étape, et la moindre défaillance pourrait avoir des conséquences dramatiques.

Au contraire, la plupart des objets connectés grand public présentent de nombreuses failles. Ils intègrent peu de protections par défaut : mots de passe faibles voire inexistants, communications non chiffrées, logiciels non sécurisés. Ils ne reçoivent que rarement des mises à jour après leur commercialisation, laissant les failles découvertes sans correctif. Enfin, leur obsolescence rapide (renouvellement fréquent, arrêt du support après quelques années) laisse apparaître de nouvelles vulnérabilités au fil du temps, sans jamais être corrigées.

Exemple : Cyberattaque de 2016

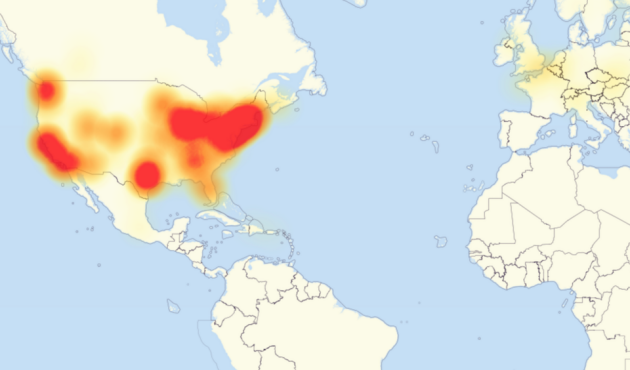

L'exemple le plus marquant des risques liés aux objets connectés est la cyberattaque d'octobre 2016.

Ce mois-là, des pirates ont pris le contrôle de milliers de caméras et d'enregistreurs vidéo faiblement sécurisés (mots de passe par défaut jamais modifiés, absence de protections). Ils ont transformé ces appareils en un botnet (un réseau de machines infectées) sans que leurs propriétaires s'en rendent compte.

Ils ont ensuite utilisé ce botnet pour lancer une attaque DDoS massive contre les serveurs de l'entreprise Dyn. Résultat : des sites majeurs comme Twitter, Netflix, Amazon, Spotify ou PayPal ont été paralysés pendant plusieurs heures.

Cette attaque a montré que des milliers de petits objets du quotidien, apparemment inoffensifs, peuvent être utilisés pour faire tomber des géants d'Internet, sans que leurs propriétaires aient la moindre idée que leur matériel est impliqué.

Les conséquences des failles de sécurité des objets connectés peuvent être graves et concernent plusieurs aspects de notre vie quotidienne.

Sur le plan de la vie privée, ces failles entraînent des fuites de données personnelles. Les objets connectés collectent en permanence des informations sur nous : notre localisation, nos déplacements, nos conversations, nos habitudes de consommation, notre état de santé. Lorsque ces données sont mal protégées, elles peuvent être volées et utilisées à des fins malveillantes (chantage, usurpation d'identité, profilage). Les données médicales (rythme cardiaque, tension, traitement en cours) sont particulièrement sensibles.

Sur le plan physique, le piratage peut mettre directement en danger les personnes. Des chercheurs en sécurité ont démontré qu'il était possible de prendre le contrôle à distance d'une voiture (freins, accélération, direction), d'un pacemaker (en modifiant son rythme ou en le désactivant) ou d'un système de chauffage (en le faisant surchauffer ou en le coupant en plein hiver). Ces attaques ne sont plus de la science-fiction.

Enfin, la dépendance aux serveurs des fabricants rend ces objets vulnérables d'une autre manière. De nombreux objets connectés ne fonctionnent qu'en passant par les serveurs de leur constructeur. Si ces serveurs tombent en panne, si l'entreprise fait faillite ou si elle décide simplement d'arrêter le service pour un modèle ancien, l'objet peut devenir totalement inutilisable. C'est ce qu'on appelle l'obsolescence logicielle : un appareil en parfait état de marche se transforme soudain en brique inutile.

La multiplication rapide des objets connectés (plusieurs milliards) et leur obsolescence programmée rendent leur sécurisation difficile et coûteuse. Contrairement aux systèmes critiques (avions, centrales nucléaires) qui sont longuement testés et régulièrement mis à jour pendant des décennies, les objets grand public sont souvent conçus à bas coût, commercialisés à la hâte et abandonnés après quelques années.